Autenticação Biométrica: diferenças entre revisões

Sem resumo de edição |

Sem resumo de edição |

||

| (Há 106 revisões intermédias de 2 utilizadores que não estão a ser apresentadas) | |||

| Linha 1: | Linha 1: | ||

{{Processos | |||

|Área(s) de Atuação=Reconhecimento de indivíduos, Reconhecimento de identidade, Controlo de acessos, Segurança da informação, Combate à fraude, | |||

|Entidade(s) Criadora(s)=Alphonse Bertillon | |||

|Data de Lançamento=1879 | |||

}} | |||

== Definição == | |||

Na Filosofia, identidade é o que faz uma entidade definível e reconhecível, no sentido de possuir um conjunto de qualidades ou características que a distingue de qualquer outra entidade. Em outros termos, identidade é o que faz uma coisa a mesma ou diferente. Na lógica, a relação de identidade é normalmente definida como a relação válida somente entre uma entidade e si mesma(1). | |||

<br> | |||

Para Federico OloÅLriz Aguilera “''a identificação é o ato mais frequente e elementar da vida social''”. Usamos todos os nossos sentidos, a visão, o olfato, a audição, o tato e o paladar, constantemente no processo de identificação,seja ele com pessoas ou coisas(2). | |||

[http://www. | |||

A palavra '''biometria''' vem do grego: bios (vida) e metron (medida). Designa um método automático de reconhecimento individual baseado em medidas biológicas (anatômicas e fisiológicas) e características comportamentais (2, 4, 6). A premissa em que se fundamentam é a de que cada indivíduo é único e possuí características físicas e de comportamento (a voz, a maneira de andar, etc.) distintas, traços aos quais são característicos de cada ser humano (7). | |||

== Objetivos == | |||

Segundo Choi 2014, modalidades biológicas têm menor probabilidade de erro e maior nível de segurança comparado a fatores comportamentais, sendo mais robustas. Os fatores comportamentais podem ser afetados por várias condições como: voz humana dependente do estado de saúde e marcha dependente da idade. Entretanto, mesmo as características físicas sofrem modificações ao longo do tempo e somente o armazenamento digital longitudinal pode identificar o indivíduo (2, 8). | |||

Quais são os critérios para identificar indivíduos em diferentes contextos, sob diferentes descrições e em diferentes tempos? | |||

<br> | |||

Quais os atributos necessários para identificar uma pessoa? | |||

O interesse em identificar um indivíduos tem diferentes razões: | |||

# Indivíduos são responsáveis pelos seus atos e compromissos, | |||

# Nenhum tipo de transação, domínio legal ou financeiro pode ser concebível se não houver certeza sobre a identidade pessoal, | |||

# Uma análise da identidade pessoal afeta a distribuição de direitos e deveres, | |||

# A emergência de um mundo globalizado unificou a comunidade humana e muitos métodos utilizados no passado não o são ou dificilmente serão aplicados para a humanidade globalizada, | |||

# O maior objetivo da biometria diz respeito à segurança (2, 4, 5, 8, 9). | |||

Redução de custos e combate a fraude é outro dos objetivos do uso da biometria. | |||

<br> | |||

É utilizado nos sistemas de saúde, seguros, empregos com redução dos custos para os empregadores e operadoras além do sistema publico. A autenticação via biometria não só reduz o custo associado as trocas de senha, como também ajuda no combate a fraudes facilitadas com o roubo delas. A biometria ajuda a impedir que uma pessoa se passe por outra reduzindo as fraudes recorrentes em folhas de pagamento e seguros saúde (1). | |||

O corpo é o centro de todas as estratégias de identificação. É o pombo-correio da globalização. Muitas pessoas possuem um senso de identificação que inclui um componente corporal. Quando descrevem a si mesmos, descrevem aspectos do corpo físico que os identificam como: estatura, cor do cabelo, sexo, cor do olho. Nenhum corpo no entanto, permanece o mesmo ao longo do tempo(8). | |||

== Histórico == | |||

Há várias evidências que o interesse humano em impressões digitais data da pré-história. Em um lado de um precipício na Nova Escócia há um desenho que mostra uma mão com uma digital em espiral presumivelmente feito por nativos pré-históricos. (10) | |||

Há registro de placas de cerâmica antiga retiradas de uma cidade soterrada no Turquestão, com os seguintes dizeres: "Ambas as partes concordam com estes termos que são justos e claros e afixam as impressões dos dedos que são marcas inconfundíveis". (10) | |||

Na China do século VII, nos casos de divórcio, o marido tinha que dar um documento para a divorciada, autenticado com suas impressões digitais. | |||

No século IX na Índia, os analfabetos tinham seus documentos legalizados com as suas impressões digitais. (10) | |||

Em relação à biometria comportamental, em cultura pré-literárias, o TRANSE, e estados alterados da consciência eram evocados na comunicação corporal. “Nós somos palavras construidas de sangue”. Nossos corpos são nossas histórias e podem ser lidas pelas pessoas, o que torna-se intrigante no contexto da tecnologia, (biometria remota ou biometria suave). (8) | |||

Obras de Homero, na Grécia antiga, já sinalizava o uso de cicatrizes (Ulisses é reconhecido por sua ama ao voltar para Ilíada) como forma de identificação. A sociedade de todas as eras tinha reconhecido a necessidade de estigmatizar os criminosos. Na Europa, durante o antigo regime na França os cidadãos eram marcados na parte superior do braço quando condenados a trabalhos forçados e com a letra P se caso fosse condenado à prisão perpétua. Infratores do Reino Unido, eram marcados no polegar com T se caso fossem condenados por roubo, F se criminosos ou M se assassinos. Recentemente, vimos a biometria ser usada contra os judeus que eram marcados nos ante-braços com o número de série. As tatuagens já significaram ofensa ao ser humano pois, os escravos eram marcados como gado a ser transportado para o abate. (8,10) | |||

Na era atual, outra discriminação na qual o uso da biometria ainda é utilizada, são passageiros que se dirigem aos Estados Unidos nos quais é solicitado o registro biométrico para entrada no país, após o atentado de 11 de setembro. (8) | |||

Apesar da difusão do emprego da impressão digital como ferramenta de diferenciação individual, não havia até então uma aplicação científica do seu uso para identificação humana. | |||

<br> | |||

Em 1.686, [https://pt.wikipedia.org/wiki/Marcello_Malpighi Marcello Malphighi], professor de anatomia na Universidade de Bolonha - Itália, com o auxílio de um microscópio (recém inventado), estudou a superfície da pele e notou os cumes elevados na região dos dedos e os descreveu como " da laçada a espiralada " mas não fez nenhum comentário do possível uso das mesmas como ferramentas de identificação. | |||

[[Ficheiro:MALPIGHI.jpg|center]] | |||

O primeiro método científico de identificação amplamente aceito foi desenvolvido pelo francês Alphonse Bertillon em 1879. A '''antropometria''' confiava em uma combinação de medidas físicas coletadas por procedimentos cuidadosamente prescritos. É um sistema complexo e completo de identificação humana, além das medidas antropométricas, descritivas e dos sinais particulares; apresenta a fotografia do identificado de frente e de perfil, reproduzida a um sétimo e as impressões digitais que foram introduzidas por Bertillon em 1894, obedecendo uma classificação original. | |||

<br> | |||

As impressões digitais não tinham uma importância significativa para a identificação, mas vimos já o início da combinação de identificadores. Ainda não eram usados com o objetivo de diminuir a probabilidade de erro. | |||

Por volta de 1870, Henry Faulds não só reconheceu a importância das impressões digitais como um meio de identificação, mas também inventou um método de classificação para as mesmas. Em 1880, Faulds publicou um artigo no Diário Científico, "[http://www.nature.com/index.html Nature]" (natureza) onde discutia sobre impressões digitais como meio de identificação pessoal e o uso de tinta de impressora como um método para obter tais impressões. Um mês depois, Herschel também publicou um artigo na mesma revista falando de suas experiências. | |||

<br> | |||

Faulds remeteu seu trabalho a Darwin que o transferiu para o seu primo, Francis Galton. Embasado nos trabalhos de Herschel e Faulds em 1892, publicou seu livro " Impressões digitais ", que incluiu o primeiro sistema de classificação das impressões digitais, com três padrões básicos de impressões digitais - laçada, arqueada e Whorl (verticilo). (10,11) | |||

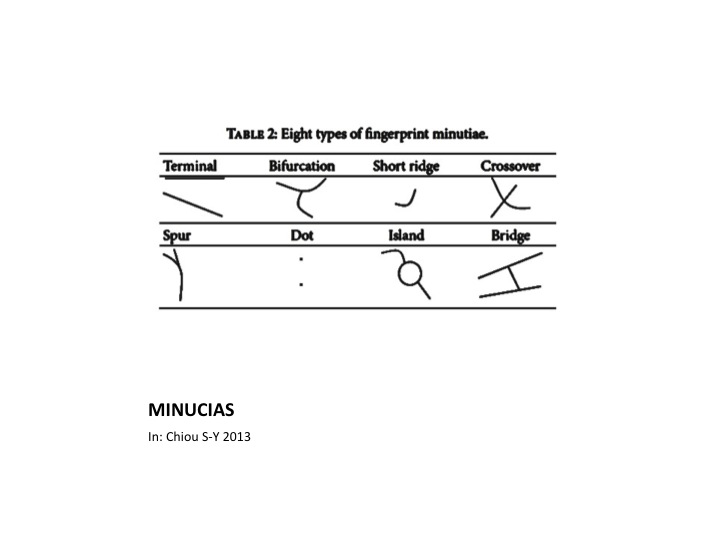

Hrechak e Mchungh propuseram a utilização de oito minúcias para a identificação das impressões digitais (figura 2). | |||

[[Ficheiro:MINUCIAS.jpg|center]] | |||

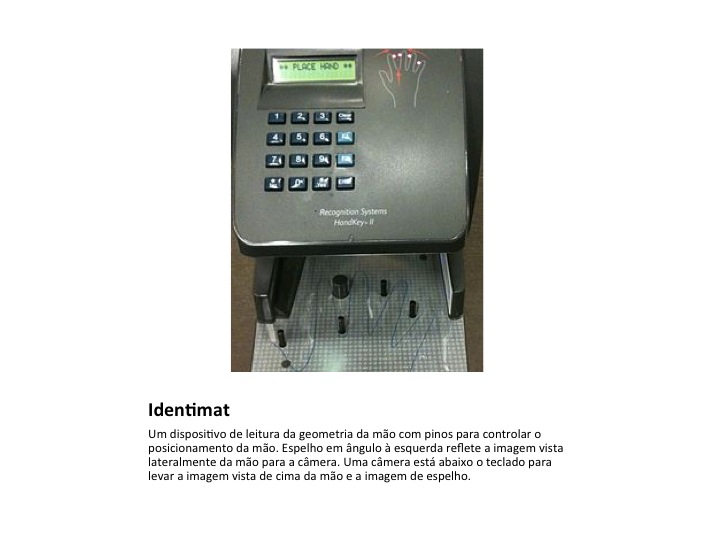

Os primeiros sistemas automatizados apareceram na década de 70. Em 1972, o '''[https://en.wikipedia.org/wiki/Hand_geometry Identimat]''', um dispositivo que media o dedo das pessoas, foi instalado em uma firma de Wall Street com o propósito de controle de ponto. Em 1974 a Universidade da Georgia começou a usar a geometria da mão em suas cantinas. | |||

<br> | |||

A década de 70 ainda foi marcada pelo interesse governamental pelas tecnologias de reconhecimento e pelo surgimento do '''[http://portal.tcu.gov.br/lumis/portal/file/fileDownload.jsp?inline=1&fileId=8A8182A14E1CA3E4014E1CFCE8F15393 AFIS]''' (sistema automatizado de identificação de impressões digitais). | |||

<br> | |||

A década de 80 viu surgir os sistemas de reconhecimento facial, de retina e de íris, além do reconhecimento de assinatura. | |||

[[Ficheiro:IDENTIMAT.jpg|center]] | |||

Nas décadas de 90 e 2000, vimos a explosão de fornecedores e de aplicações, o aperfeiçoamento dos algoritmos de reconhecimento, o surgimento de padrões, o amadurecimento da indústria e crescente interesse do público, das corporações e dos governos. | |||

O '''[https://www.fbi.gov/ FBI]''' começou com análise de DNA em seus laboratórios no final dos anos 80 e patrocinou o '''[https://pt.wikipedia.org/wiki/Combined_DNA_Index_System CODIS]''' (sistema de indexação combinada de DNA), que começou a operar na década de 90. CODIS, que revolucionou o uso da "impressão digital genética" armazena perfis de DNA em uma série de bases de dados locais, estaduais e nacionais, todas ligadas via computadores para o uso em laboratórios. (1) | |||

== Identificação sem Biometria == | |||

A identificação sem biometria surgiu quando apareceram os primeiros sistemas que eliminavam o contato humano na comunicação e no processamento de dados. Os papiros, o telégrafo, os primeiros cérebros eletrônicos, o computador pessoal, a Internet, a infinidade de equipamentos e sistemas com os quais o ser humano interage diariamente na atualidade. | |||

<br> | |||

A garantia da identidade é cada vez mais importante e cada vez mais difícil de se obter. Os sistemas que não dispõe de biometria, têm basicamente duas outras formas de garantir a identidade. São as autenticações: | |||

* Algo que o indivíduo possui e ninguém mais possui. Exemplo: cartões, chaves, passaporte; | |||

* Algo que o indivíduo sabe e ninguém mais sabe. Exemplo: senha. (1) | |||

Estes métodos são menos seguros e, além disso, exigem que o usuário se lembre de uma gama de senhas que podem resultar em erro, roubo de senha, além de ser vulnerável a violações não autorizadas. (1,5,6) | |||

== Qualidades dos Sistemas Biométricos == | |||

Computadores e periféricos determinam a identidade através da leitura de características fisiológicas ou comportamentais, a identificação ou a verificação baseia-se na digitalização dessas informações e comparação com registros armazenados. Como o processo é automatizado é possível comparar milhares de registros por segundo e nenhuma intervenção humana é requerida. (1) | |||

Qualquer traço pode ser utilizado para identificação biométrica, mas nem todos os sistemas são capazes de reconhecer todos os tipos de biometria. Os traços a serem usados como identificadores biométricos em um sistema biométrico automatizado devem possuir algumas qualidades, assim como os próprios sistemas. | |||

<br> | |||

O traço biométrico deve ser universal, único, permanente e mensurável. Sabemos que as características biológicas são mutáveis com o decorrer dos anos. (12) A voz se modifica, a marcha, as impressões digitais, a face, a assinatura, por isso os sistemas biométricos podem apresentar falhas na identificação. | |||

<br> | |||

Outras exceções devem ser levadas em conta: pessoas mudas, sem impressões digitais, mutilados. Nestes casos a autenticação convencional é uma alternativa.(1,2) | |||

Deve ser possível ler e digitalizar o traço biométrico usando dispositivos apropriados, não invasivos, confiáveis, robustos e também com custo adequado à aplicação. Os dados brutos coletados devem ser de fácil processamento na extração de características representativas. O DNA, por exemplo, possui características altamente representativas, mas seu processamento ainda é caro e demorado. | |||

<br> | |||

Várias tecnologias são continuamente pesquisadas para melhorar dados biométricos não invasíveis e com melhora na reprodutibilidade e confiabilidade das informações obtidas como: [https://en.wikipedia.org/wiki/Key_generation Key-genenration], [https://en.wikipedia.org/wiki/Fuzzy_extractor fuzzy-extractor], [https://pt.wikipedia.org/wiki/Fun%C3%A7%C3%A3o_hash função hash] (1,4, 6, 8, 9, 12,13). | |||

Até que ponto as pessoas estão dispostas a aceitar o sistema biométrico e o quão confortáveis se sentirão ao apresentar seu traço biométrico para o sistema? | |||

<br> | |||

Várias controvérsias em relação à ética da biometria estão em questão. Sistemas jurídicos internacionais tentam padronizações que nem sempre podem ser aplicados a todos os países e que ainda não apresentam sustentação jurídica por todos os componentes internacionais envolvidos (8, 13). Nem sempre as características biométricas são obtidas de forma voluntária ou mesmo quando o indivíduo não apresenta condições de discernir quando estas características são coletadas, como no caso de pacientes hospitalizados ou dementes ou deficientes (8). | |||

<br> | |||

Sistemas de reconhecimento facial são amigáveis e não invasivos, (4) mas em alguns países não se pode tirar fotos ou imagens de pessoas devido a questões religiosas ou mesmo culturais. (8) Sistemas invasivos ou mesmo ameaçadores, que levantem questões de higiene ou que simplesmente não sejam intuitivos provavelmente não terão ampla aceitação como a implantação de chips corporais para validação biométrica (5). | |||

Os sistemas biométricos automatizados devem ter performance operacional, ser aceitável pelos usuários e resistentes a fraude. | |||

<br> | |||

Fraudes podem ocorrer quando os dados biométricos são comprometidos de forma voluntária ou intencional sendo necessárias adequações a cada êxito obtido pelos fraudadores, com maior complexidade dos aparelhos biométricos. Sistemas que podem ser enganados por uma prótese de dedo ou fotografia da face de um usuário não conferem muita segurança. | |||

<br> | |||

Dados biométricos podem ser fraudados com vários objetivos: | |||

* Analisar sem autorização um ou mais arquivos, | |||

* Manipular, destruir ou alterar clandestinamente os dados ou para roubar identidades. (8) | |||

Alguns traços biométricos são mais fáceis de serem imitados do que outros, seja através de artefatos, para o caso de traços físicos ou mímica, para o caso de traços comportamentais. As veias da mão, por exemplo, são uma estrutura interna e portanto uma prótese que efetivamente engane um sistema biométrico é muito mais difícil de ser feita. | |||

<br> | |||

Traços comportamentais são mais difíceis de se imitar do que se imagina, isso porque esses traços dinâmicos dependem, em última instância, da estrutura física da pessoa. (1) | |||

== Tipos de Biometria == | |||

Várias características biométricas podem ser utilizadas para determinar a identidade de um indivíduo. As características podem ser divididas em dois grandes grupos: '''fisiológicas''' e '''características comportamentais'''. | |||

As características fisiológicas são baseadas em medidas feitas diretamente em partes do corpo humano, enquanto as características comportamentais são medidas feitas a partir de uma ação e são portanto medidas indiretas de características do corpo humano. As características fisiológicas podem influenciar as características comportamentais, como um resfriado pode modificar o aparelho fonador e alterar a voz. O tempo é um elemento chave na biometria comportamental. (1) | |||

* Veias: confiabilidade média , difícil de fraudar, alto custo (1); | |||

* Impressão digital: Sistema que capta a imagem da impressão digital com um leitor biométrico óptico e compara com um banco de dados de imagens com as digitais gravadas. Método rápido, de alta confiabilidade e baixo custo; | |||

* Reconhecimento da face: menor confiabilidade, são sensíveis às mudanças de expressão, luz ambiente e distância da câmera em relação à face. Pode ser constrangedora. É rápida e de baixo custo (4); | |||

* Identificação pela íris: muito confiável, imutável com o passar dos anos. Em crianças menores de três anos pode ser de difícil aquisição, bem como após procedimentos cirúrgicos; alto custo (14); | |||

* Reconhecimento pela retina: confiável, imutável, leitura difícil e incômoda na medida em que exige que a pessoa olhe fixamente para um ponto de luz, alto custo; | |||

* Reconhecimento de voz: menos confiável, problemas com ruídos no ambiente, problemas por mudança na voz do utilizador devido a gripes ou stress, demora no processo de cadastramento e leitura, baixo custo (8,9); | |||

* Geometria da mão: menos confiável, problemas com anéis, o utilizador precisa de encaixar a mão na posição correta, médio custo; | |||

* Reconhecimento da assinatura: muito confiável, algumas assinaturas mudam com o passar do tempo, porém características como pressão, movimentos aéreos, entre outras são únicas de cada indivíduo, tornando extremamente difícil sua falsificação. Método prático e ágil, acessível a todos os públicos, médio custo; | |||

* Reconhecimento da digitação: pouco confiável, demora no cadastramento e leitura, baixo custo; | |||

* Tecnologias futuras: odores e salinidade do corpo humano, padrões das veias por imagens térmicas do rosto ou punho, análise de DNA, marcha, padrão eletrocardiográfico, biometria remota (4,6, 7, 9,12,13). | |||

== Componentes de um Sistema Biométrico == | |||

A biometria basicamente visa a coleta de dados que são padrão do indivíduo, armazenamento e posterior comparação. | |||

<br> | |||

Assim sendo, um sistema biométrico típico tem pelo menos cinco componentes principais: | |||

# Componente de apresentação e captura de dados biométricos; | |||

# Componente de processamento do dado biométrico e extração do template (molde ou modelo); | |||

# Componente de armazenamento do template; | |||

# Componente de comparação de templates e decisão, e; | |||

# Canal de transmissão. Esse mesmo sistema tem dois processos importantes: | |||

** Processo de cadastro, e; | |||

** Processo de identificação (1,6). | |||

: '''1. Captura''' | |||

Coleta e registra dados biométricos para compará-los com dados biométricos de entrada. Normalmente, usa-se sensor biométrico (scanners, tablets, etc) para ler um ou mais aspectos dos dados biométricos da pessoa e o transforma em informações digitais. A qualidade da informação obtida refletirá em maior nível de confiabilidade, reprodutibilidade e segurança (1,6,9). | |||

: '''2. Processamento do sinal''' | |||

É feito através da segmentação dos dados digitalizados, avaliação e melhoria da qualidade e extração de suas características únicas. A segmentação identifica, na representação digital, a parte útil que será tratada, o que depende do traço biométrico em uso. | |||

<br> | |||

O conjunto das características extraídas é representado matemáticamente através de ações como distribuição gauseana, histograma, equalização, normalização, binarização, abertura, corte, reparação do corte e recuperação das características da função. É armazenado num registro chamado template ou molde. | |||

O template é uma forma compacta e segura de se armazenar a representação matemática do traço biométrico. Compacto porque normalmente tem menos de 1k byte e seguro porque normalmente não é possível reverter o template e transformá-lo novamente no traço biométrico do indivíduo (1,6). | |||

: '''3. Extração das características biométricas''' | |||

Um dado biométrico consiste de muitos tipos de características como os pontos terminais e as bifurcações das minúcias da impressão digital. Algorítimos são usados para recuperar os pontos terminais e bifurcações para comparação posterior. O sistema de extração é usado para comparar características dos pontos ou valores recuperados do sistema biométrico (6). | |||

: '''4. Sistema de registro de entrada''' | |||

O sistema estoca as características biométricas processadas para futuras identificações. Ele estoca as características biométricas de entrada e processadas para posterior comparação em uma próxima etapa. O armazenamento num ambiente seguro é a escolha mais adequada para sistemas de médio e grande porte, mas precisa ser projetado para o volume de requisições que serão tratadas centralizadamente, garantindo a segurançaa dos dados (1,6). | |||

: '''5. Sistema de comparação e decisão''' | |||

Compara as características de entrada processada com as características estocadas no banco de dados. Se a comparação atende as condições requeridas, a comparação é validada. | |||

<br> | |||

O processo de casamento envolve a comparação de dois templates (moldes): um template de cadastro e um template de verificação. Nos sistemas de verificação a comparação é feita somente entre templates da mesma pessoa, que tem que se pré identificar. Nos sistemas de identificação, a comparação é feita em toda a base de dados. | |||

<br> | |||

Não há sistema de biometria que garanta 100% de exatidão entre o cadastro e a verificação. O limiar, pontuação determinada pelo sistema de armazenamento necessária para que a comparação seja considerada adequada, é que determinará, na prática, o quão seguro um sistema biométrico vai ser (1,6). | |||

== Aplicações da Biometria == | |||

A utilização da biometria tem se expandido pelos mais diversos tipos de aplicações e indústrias que buscam melhores formas de aumentar a segurança e garantir a identidade dos usuários (1-14). Com o avanço nas técnicas biométricas e a diminuição do custo dos dispositivos, a biometria vem deixando de intimidar e chegando a aplicações onde a comodidade é importante e a segurança não é um fator crítico. | |||

<br> | |||

No outro lado do espectro, os pesquisadores e empresas de biometria já sabem como tratar grandes bases de dados de biometria, permitindo aplicações que envolvam toda a população de um país, ou mesmo de um continente como no caso da '''[http://europa.eu/index_pt.htm União Européia]''', por exemplo (1,5,8). | |||

O setor saúde é o segundo em ordem de uso da tecnologia biométrica. Isto se dá em consequência da transição do sistema de saúde baseado em papel para o meio eletrônico. | |||

<br> | |||

Isto ocorreu devido a recente disponibilidade do intercâmbio de imagens de diagnóstico e a redução de custos de armazenagem de dados. A digitalização dos dados dos pacientes aumentou a assistência médica, reduziu fraudes, reduziu erro médico e salvou vidas, mas a informação digitalizada está sujeita a uma nova categoria de risco: <u>acesso não autorizado aos dados armazenados</u> (8). | |||

<br> | |||

Como medida de segurança, muitos hospitais iniciaram a implantação de segurança biométrica como parte da sua rotina diária (8). | |||

As aplicações diferem em diversos aspectos relevantes: como o indivíduo interage com o sistema? É supervisionado? Ele reivindica uma identidade antes? Qual a acurácia e o tempo de resposta demandados? O usuário é motivado a usar o sistema? E se ele se recusar? A biometria está protegendo algo precioso? Quais tecnologias não biométricas podem ser empregadas? | |||

As aplicações também divergem de acordo com o papel dos indivíduos ao interagir com esses sistemas. | |||

<br> | |||

Numa empresa o indivíduo interage com o sistema biométrico como empregado, para bater o ponto ou acessar a rede de computadores da empresa, regulamentada pela '''[http://acesso.mte.gov.br/data/files/8A7C816A2E7311D10130047458464AD1/Portaria%201510_2009%20compilado%20com%20anexos.pdf portaria 1510]''' do Ministério do Trabalho (15). | |||

<br> | |||

Ao interagir com sistemas biométricos governamentais, o indivíduo o faz como cidadão, seja para emissão de documentos (certidão de casamento, carteira de motorista pagamento de tributos, etc) ou por motivos judiciais (5,8). O indivíduo também pode interagir com sistema biométricos como consumidor, normalmente quando está realizando compras de bens e serviços. | |||

O papel do indivíduo no sistema biométrico determina as características desses sistemas. Somente sabendo o papel do indivíduo no sistema, pode-se discutir questões de direito, privacidade, etc. (1, 5,8). | |||

== Referências == | |||

# Fundamentos de biometria[http://www.forumbiometria.com/fundamentos-de-biometria/118-historia-da-biometria.html] | |||

# Araujo MEC e Pasquali L Histórico dos processos de identificação. Capítulo 1.[http://www.institutodeidentificacao.pr.gov.br/arquivos/File/forum/historico_processos.pdf] | |||

# Biometria e urna eletrônica[http://www.tse.jus.br/eleicoes/biometria-e-urna-eletronica/biometria-1] | |||

# Kim M-G et al. A survey and proposed Framework on the soft biometrics technique for human identification in inteligente vídeo surveillance system. Journal of biomedicina and biotechnology, 2012. | |||

# Lodge J. Freedom, security and justice: the thin end of the wedge for biometrics? Ann Ist Super Sanità 2007 vol. 43(1): 20-26 | |||

# Chiou S-Y. Secure method for biometric-based recognition with integrated cryptographic functions. Biomed research international 2013, article ID 623815, 12 pages. | |||

# Biometria wikipedia. [https://pt.wikipedia.org/wiki/Biometria] | |||

# Mordini E and Ottolani C. Body identification, biometrics and medicine: ethical and docial considerations. Ann Ist super Sanitá 2007 vol43(1):51-60. | |||

# Choi D, Hoang T. Secure and privacy enhanced gait authenticatio on smarth phone. The scientific word jornal 2014, 1-8. | |||

# História da papiloscopia[http://www.papiloscopia.com.br/historia.html] | |||

# Instituto de identificação[http://www.institutodeidentificacao.pr.gov.br/arquivos/File/forum/historico_processos.pdf] | |||

# Sufi F, Khalil I , Mahmood A. Compressed ECG Biometric: A Fast, Secured and Efficient Method for Identification of CVD Patient. J Med Syst (2011) 35:1349–1358. | |||

# Egner A, Soceanu A, Moldoveanu F. Biometric Identity Management for Standard Mobile Medical Networks. 34th Annual International Conference of the IEEE EMBS, San Diego, California USA, 28 August - 1 September, 2012. | |||

# Corby PM, et al. Using biometrics for participant identification in a research study: a case report. J Am Med Inform Assoc. 2006;13:233–235. | |||

== Ligações Externas == | |||

# [https://pt.wikipedia.org/wiki/Marcello_Malpighi Marcelo Malpighi] | |||

# [http://www.sindetursp.com.br/downloads/Portaria%201510_21ago2009.pdf Identimat] | |||

# [http://portal.tcu.gov.br/lumis/portal/file/fileDownload.jsp?inline=1&fileId=8A8182A24F0A728E014F0B2EC9AC7CE5 AFIS] | |||

# [https://www.fbi.gov FBI] | |||

# [https://www.nfstc.org CODIS] | |||

# [http://europa.eu/index_pt.htm União européia] | |||

# [https://en.wikipedia.org/wiki/Key_generation Key generation] | |||

# [https://en.wikipedia.org/wiki/Fuzzy_extractor Fuzzy extractor] | |||

# [https://pt.wikipedia.org/wiki/Fun%C3%A7%C3%A3o_hash Função hash] | |||

[[Categoria: Biometria]] | |||

[[Categoria: Controlo de Acessos]] | |||

Edição atual desde as 17h09min de 6 de outubro de 2016

| Autenticação Biométrica | |

|---|---|

| Área(s) de Atuação | Reconhecimento de indivíduos, Reconhecimento de identidade, Controlo de acessos, Segurança da informação, Combate à fraude |

| Entidade(s) Criadora(s) | Alphonse Bertillon |

| Entidade(s) Gestora(s) | |

| Data de Lançamento | 1879 |

Definição

Na Filosofia, identidade é o que faz uma entidade definível e reconhecível, no sentido de possuir um conjunto de qualidades ou características que a distingue de qualquer outra entidade. Em outros termos, identidade é o que faz uma coisa a mesma ou diferente. Na lógica, a relação de identidade é normalmente definida como a relação válida somente entre uma entidade e si mesma(1).

Para Federico OloÅLriz Aguilera “a identificação é o ato mais frequente e elementar da vida social”. Usamos todos os nossos sentidos, a visão, o olfato, a audição, o tato e o paladar, constantemente no processo de identificação,seja ele com pessoas ou coisas(2).

A palavra biometria vem do grego: bios (vida) e metron (medida). Designa um método automático de reconhecimento individual baseado em medidas biológicas (anatômicas e fisiológicas) e características comportamentais (2, 4, 6). A premissa em que se fundamentam é a de que cada indivíduo é único e possuí características físicas e de comportamento (a voz, a maneira de andar, etc.) distintas, traços aos quais são característicos de cada ser humano (7).

Objetivos

Segundo Choi 2014, modalidades biológicas têm menor probabilidade de erro e maior nível de segurança comparado a fatores comportamentais, sendo mais robustas. Os fatores comportamentais podem ser afetados por várias condições como: voz humana dependente do estado de saúde e marcha dependente da idade. Entretanto, mesmo as características físicas sofrem modificações ao longo do tempo e somente o armazenamento digital longitudinal pode identificar o indivíduo (2, 8).

Quais são os critérios para identificar indivíduos em diferentes contextos, sob diferentes descrições e em diferentes tempos?

Quais os atributos necessários para identificar uma pessoa?

O interesse em identificar um indivíduos tem diferentes razões:

- Indivíduos são responsáveis pelos seus atos e compromissos,

- Nenhum tipo de transação, domínio legal ou financeiro pode ser concebível se não houver certeza sobre a identidade pessoal,

- Uma análise da identidade pessoal afeta a distribuição de direitos e deveres,

- A emergência de um mundo globalizado unificou a comunidade humana e muitos métodos utilizados no passado não o são ou dificilmente serão aplicados para a humanidade globalizada,

- O maior objetivo da biometria diz respeito à segurança (2, 4, 5, 8, 9).

Redução de custos e combate a fraude é outro dos objetivos do uso da biometria.

É utilizado nos sistemas de saúde, seguros, empregos com redução dos custos para os empregadores e operadoras além do sistema publico. A autenticação via biometria não só reduz o custo associado as trocas de senha, como também ajuda no combate a fraudes facilitadas com o roubo delas. A biometria ajuda a impedir que uma pessoa se passe por outra reduzindo as fraudes recorrentes em folhas de pagamento e seguros saúde (1).

O corpo é o centro de todas as estratégias de identificação. É o pombo-correio da globalização. Muitas pessoas possuem um senso de identificação que inclui um componente corporal. Quando descrevem a si mesmos, descrevem aspectos do corpo físico que os identificam como: estatura, cor do cabelo, sexo, cor do olho. Nenhum corpo no entanto, permanece o mesmo ao longo do tempo(8).

Histórico

Há várias evidências que o interesse humano em impressões digitais data da pré-história. Em um lado de um precipício na Nova Escócia há um desenho que mostra uma mão com uma digital em espiral presumivelmente feito por nativos pré-históricos. (10)

Há registro de placas de cerâmica antiga retiradas de uma cidade soterrada no Turquestão, com os seguintes dizeres: "Ambas as partes concordam com estes termos que são justos e claros e afixam as impressões dos dedos que são marcas inconfundíveis". (10)

Na China do século VII, nos casos de divórcio, o marido tinha que dar um documento para a divorciada, autenticado com suas impressões digitais.

No século IX na Índia, os analfabetos tinham seus documentos legalizados com as suas impressões digitais. (10)

Em relação à biometria comportamental, em cultura pré-literárias, o TRANSE, e estados alterados da consciência eram evocados na comunicação corporal. “Nós somos palavras construidas de sangue”. Nossos corpos são nossas histórias e podem ser lidas pelas pessoas, o que torna-se intrigante no contexto da tecnologia, (biometria remota ou biometria suave). (8)

Obras de Homero, na Grécia antiga, já sinalizava o uso de cicatrizes (Ulisses é reconhecido por sua ama ao voltar para Ilíada) como forma de identificação. A sociedade de todas as eras tinha reconhecido a necessidade de estigmatizar os criminosos. Na Europa, durante o antigo regime na França os cidadãos eram marcados na parte superior do braço quando condenados a trabalhos forçados e com a letra P se caso fosse condenado à prisão perpétua. Infratores do Reino Unido, eram marcados no polegar com T se caso fossem condenados por roubo, F se criminosos ou M se assassinos. Recentemente, vimos a biometria ser usada contra os judeus que eram marcados nos ante-braços com o número de série. As tatuagens já significaram ofensa ao ser humano pois, os escravos eram marcados como gado a ser transportado para o abate. (8,10)

Na era atual, outra discriminação na qual o uso da biometria ainda é utilizada, são passageiros que se dirigem aos Estados Unidos nos quais é solicitado o registro biométrico para entrada no país, após o atentado de 11 de setembro. (8)

Apesar da difusão do emprego da impressão digital como ferramenta de diferenciação individual, não havia até então uma aplicação científica do seu uso para identificação humana.

Em 1.686, Marcello Malphighi, professor de anatomia na Universidade de Bolonha - Itália, com o auxílio de um microscópio (recém inventado), estudou a superfície da pele e notou os cumes elevados na região dos dedos e os descreveu como " da laçada a espiralada " mas não fez nenhum comentário do possível uso das mesmas como ferramentas de identificação.

O primeiro método científico de identificação amplamente aceito foi desenvolvido pelo francês Alphonse Bertillon em 1879. A antropometria confiava em uma combinação de medidas físicas coletadas por procedimentos cuidadosamente prescritos. É um sistema complexo e completo de identificação humana, além das medidas antropométricas, descritivas e dos sinais particulares; apresenta a fotografia do identificado de frente e de perfil, reproduzida a um sétimo e as impressões digitais que foram introduzidas por Bertillon em 1894, obedecendo uma classificação original.

As impressões digitais não tinham uma importância significativa para a identificação, mas vimos já o início da combinação de identificadores. Ainda não eram usados com o objetivo de diminuir a probabilidade de erro.

Por volta de 1870, Henry Faulds não só reconheceu a importância das impressões digitais como um meio de identificação, mas também inventou um método de classificação para as mesmas. Em 1880, Faulds publicou um artigo no Diário Científico, "Nature" (natureza) onde discutia sobre impressões digitais como meio de identificação pessoal e o uso de tinta de impressora como um método para obter tais impressões. Um mês depois, Herschel também publicou um artigo na mesma revista falando de suas experiências.

Faulds remeteu seu trabalho a Darwin que o transferiu para o seu primo, Francis Galton. Embasado nos trabalhos de Herschel e Faulds em 1892, publicou seu livro " Impressões digitais ", que incluiu o primeiro sistema de classificação das impressões digitais, com três padrões básicos de impressões digitais - laçada, arqueada e Whorl (verticilo). (10,11)

Hrechak e Mchungh propuseram a utilização de oito minúcias para a identificação das impressões digitais (figura 2).

Os primeiros sistemas automatizados apareceram na década de 70. Em 1972, o Identimat, um dispositivo que media o dedo das pessoas, foi instalado em uma firma de Wall Street com o propósito de controle de ponto. Em 1974 a Universidade da Georgia começou a usar a geometria da mão em suas cantinas.

A década de 70 ainda foi marcada pelo interesse governamental pelas tecnologias de reconhecimento e pelo surgimento do AFIS (sistema automatizado de identificação de impressões digitais).

A década de 80 viu surgir os sistemas de reconhecimento facial, de retina e de íris, além do reconhecimento de assinatura.

Nas décadas de 90 e 2000, vimos a explosão de fornecedores e de aplicações, o aperfeiçoamento dos algoritmos de reconhecimento, o surgimento de padrões, o amadurecimento da indústria e crescente interesse do público, das corporações e dos governos.

O FBI começou com análise de DNA em seus laboratórios no final dos anos 80 e patrocinou o CODIS (sistema de indexação combinada de DNA), que começou a operar na década de 90. CODIS, que revolucionou o uso da "impressão digital genética" armazena perfis de DNA em uma série de bases de dados locais, estaduais e nacionais, todas ligadas via computadores para o uso em laboratórios. (1)

Identificação sem Biometria

A identificação sem biometria surgiu quando apareceram os primeiros sistemas que eliminavam o contato humano na comunicação e no processamento de dados. Os papiros, o telégrafo, os primeiros cérebros eletrônicos, o computador pessoal, a Internet, a infinidade de equipamentos e sistemas com os quais o ser humano interage diariamente na atualidade.

A garantia da identidade é cada vez mais importante e cada vez mais difícil de se obter. Os sistemas que não dispõe de biometria, têm basicamente duas outras formas de garantir a identidade. São as autenticações:

- Algo que o indivíduo possui e ninguém mais possui. Exemplo: cartões, chaves, passaporte;

- Algo que o indivíduo sabe e ninguém mais sabe. Exemplo: senha. (1)

Estes métodos são menos seguros e, além disso, exigem que o usuário se lembre de uma gama de senhas que podem resultar em erro, roubo de senha, além de ser vulnerável a violações não autorizadas. (1,5,6)

Qualidades dos Sistemas Biométricos

Computadores e periféricos determinam a identidade através da leitura de características fisiológicas ou comportamentais, a identificação ou a verificação baseia-se na digitalização dessas informações e comparação com registros armazenados. Como o processo é automatizado é possível comparar milhares de registros por segundo e nenhuma intervenção humana é requerida. (1)

Qualquer traço pode ser utilizado para identificação biométrica, mas nem todos os sistemas são capazes de reconhecer todos os tipos de biometria. Os traços a serem usados como identificadores biométricos em um sistema biométrico automatizado devem possuir algumas qualidades, assim como os próprios sistemas.

O traço biométrico deve ser universal, único, permanente e mensurável. Sabemos que as características biológicas são mutáveis com o decorrer dos anos. (12) A voz se modifica, a marcha, as impressões digitais, a face, a assinatura, por isso os sistemas biométricos podem apresentar falhas na identificação.

Outras exceções devem ser levadas em conta: pessoas mudas, sem impressões digitais, mutilados. Nestes casos a autenticação convencional é uma alternativa.(1,2)

Deve ser possível ler e digitalizar o traço biométrico usando dispositivos apropriados, não invasivos, confiáveis, robustos e também com custo adequado à aplicação. Os dados brutos coletados devem ser de fácil processamento na extração de características representativas. O DNA, por exemplo, possui características altamente representativas, mas seu processamento ainda é caro e demorado.

Várias tecnologias são continuamente pesquisadas para melhorar dados biométricos não invasíveis e com melhora na reprodutibilidade e confiabilidade das informações obtidas como: Key-genenration, fuzzy-extractor, função hash (1,4, 6, 8, 9, 12,13).

Até que ponto as pessoas estão dispostas a aceitar o sistema biométrico e o quão confortáveis se sentirão ao apresentar seu traço biométrico para o sistema?

Várias controvérsias em relação à ética da biometria estão em questão. Sistemas jurídicos internacionais tentam padronizações que nem sempre podem ser aplicados a todos os países e que ainda não apresentam sustentação jurídica por todos os componentes internacionais envolvidos (8, 13). Nem sempre as características biométricas são obtidas de forma voluntária ou mesmo quando o indivíduo não apresenta condições de discernir quando estas características são coletadas, como no caso de pacientes hospitalizados ou dementes ou deficientes (8).

Sistemas de reconhecimento facial são amigáveis e não invasivos, (4) mas em alguns países não se pode tirar fotos ou imagens de pessoas devido a questões religiosas ou mesmo culturais. (8) Sistemas invasivos ou mesmo ameaçadores, que levantem questões de higiene ou que simplesmente não sejam intuitivos provavelmente não terão ampla aceitação como a implantação de chips corporais para validação biométrica (5).

Os sistemas biométricos automatizados devem ter performance operacional, ser aceitável pelos usuários e resistentes a fraude.

Fraudes podem ocorrer quando os dados biométricos são comprometidos de forma voluntária ou intencional sendo necessárias adequações a cada êxito obtido pelos fraudadores, com maior complexidade dos aparelhos biométricos. Sistemas que podem ser enganados por uma prótese de dedo ou fotografia da face de um usuário não conferem muita segurança.

Dados biométricos podem ser fraudados com vários objetivos:

- Analisar sem autorização um ou mais arquivos,

- Manipular, destruir ou alterar clandestinamente os dados ou para roubar identidades. (8)

Alguns traços biométricos são mais fáceis de serem imitados do que outros, seja através de artefatos, para o caso de traços físicos ou mímica, para o caso de traços comportamentais. As veias da mão, por exemplo, são uma estrutura interna e portanto uma prótese que efetivamente engane um sistema biométrico é muito mais difícil de ser feita.

Traços comportamentais são mais difíceis de se imitar do que se imagina, isso porque esses traços dinâmicos dependem, em última instância, da estrutura física da pessoa. (1)

Tipos de Biometria

Várias características biométricas podem ser utilizadas para determinar a identidade de um indivíduo. As características podem ser divididas em dois grandes grupos: fisiológicas e características comportamentais.

As características fisiológicas são baseadas em medidas feitas diretamente em partes do corpo humano, enquanto as características comportamentais são medidas feitas a partir de uma ação e são portanto medidas indiretas de características do corpo humano. As características fisiológicas podem influenciar as características comportamentais, como um resfriado pode modificar o aparelho fonador e alterar a voz. O tempo é um elemento chave na biometria comportamental. (1)

- Veias: confiabilidade média , difícil de fraudar, alto custo (1);

- Impressão digital: Sistema que capta a imagem da impressão digital com um leitor biométrico óptico e compara com um banco de dados de imagens com as digitais gravadas. Método rápido, de alta confiabilidade e baixo custo;

- Reconhecimento da face: menor confiabilidade, são sensíveis às mudanças de expressão, luz ambiente e distância da câmera em relação à face. Pode ser constrangedora. É rápida e de baixo custo (4);

- Identificação pela íris: muito confiável, imutável com o passar dos anos. Em crianças menores de três anos pode ser de difícil aquisição, bem como após procedimentos cirúrgicos; alto custo (14);

- Reconhecimento pela retina: confiável, imutável, leitura difícil e incômoda na medida em que exige que a pessoa olhe fixamente para um ponto de luz, alto custo;

- Reconhecimento de voz: menos confiável, problemas com ruídos no ambiente, problemas por mudança na voz do utilizador devido a gripes ou stress, demora no processo de cadastramento e leitura, baixo custo (8,9);

- Geometria da mão: menos confiável, problemas com anéis, o utilizador precisa de encaixar a mão na posição correta, médio custo;

- Reconhecimento da assinatura: muito confiável, algumas assinaturas mudam com o passar do tempo, porém características como pressão, movimentos aéreos, entre outras são únicas de cada indivíduo, tornando extremamente difícil sua falsificação. Método prático e ágil, acessível a todos os públicos, médio custo;

- Reconhecimento da digitação: pouco confiável, demora no cadastramento e leitura, baixo custo;

- Tecnologias futuras: odores e salinidade do corpo humano, padrões das veias por imagens térmicas do rosto ou punho, análise de DNA, marcha, padrão eletrocardiográfico, biometria remota (4,6, 7, 9,12,13).

Componentes de um Sistema Biométrico

A biometria basicamente visa a coleta de dados que são padrão do indivíduo, armazenamento e posterior comparação.

Assim sendo, um sistema biométrico típico tem pelo menos cinco componentes principais:

- Componente de apresentação e captura de dados biométricos;

- Componente de processamento do dado biométrico e extração do template (molde ou modelo);

- Componente de armazenamento do template;

- Componente de comparação de templates e decisão, e;

- Canal de transmissão. Esse mesmo sistema tem dois processos importantes:

- Processo de cadastro, e;

- Processo de identificação (1,6).

- 1. Captura

Coleta e registra dados biométricos para compará-los com dados biométricos de entrada. Normalmente, usa-se sensor biométrico (scanners, tablets, etc) para ler um ou mais aspectos dos dados biométricos da pessoa e o transforma em informações digitais. A qualidade da informação obtida refletirá em maior nível de confiabilidade, reprodutibilidade e segurança (1,6,9).

- 2. Processamento do sinal

É feito através da segmentação dos dados digitalizados, avaliação e melhoria da qualidade e extração de suas características únicas. A segmentação identifica, na representação digital, a parte útil que será tratada, o que depende do traço biométrico em uso.

O conjunto das características extraídas é representado matemáticamente através de ações como distribuição gauseana, histograma, equalização, normalização, binarização, abertura, corte, reparação do corte e recuperação das características da função. É armazenado num registro chamado template ou molde.

O template é uma forma compacta e segura de se armazenar a representação matemática do traço biométrico. Compacto porque normalmente tem menos de 1k byte e seguro porque normalmente não é possível reverter o template e transformá-lo novamente no traço biométrico do indivíduo (1,6).

- 3. Extração das características biométricas

Um dado biométrico consiste de muitos tipos de características como os pontos terminais e as bifurcações das minúcias da impressão digital. Algorítimos são usados para recuperar os pontos terminais e bifurcações para comparação posterior. O sistema de extração é usado para comparar características dos pontos ou valores recuperados do sistema biométrico (6).

- 4. Sistema de registro de entrada

O sistema estoca as características biométricas processadas para futuras identificações. Ele estoca as características biométricas de entrada e processadas para posterior comparação em uma próxima etapa. O armazenamento num ambiente seguro é a escolha mais adequada para sistemas de médio e grande porte, mas precisa ser projetado para o volume de requisições que serão tratadas centralizadamente, garantindo a segurançaa dos dados (1,6).

- 5. Sistema de comparação e decisão

Compara as características de entrada processada com as características estocadas no banco de dados. Se a comparação atende as condições requeridas, a comparação é validada.

O processo de casamento envolve a comparação de dois templates (moldes): um template de cadastro e um template de verificação. Nos sistemas de verificação a comparação é feita somente entre templates da mesma pessoa, que tem que se pré identificar. Nos sistemas de identificação, a comparação é feita em toda a base de dados.

Não há sistema de biometria que garanta 100% de exatidão entre o cadastro e a verificação. O limiar, pontuação determinada pelo sistema de armazenamento necessária para que a comparação seja considerada adequada, é que determinará, na prática, o quão seguro um sistema biométrico vai ser (1,6).

Aplicações da Biometria

A utilização da biometria tem se expandido pelos mais diversos tipos de aplicações e indústrias que buscam melhores formas de aumentar a segurança e garantir a identidade dos usuários (1-14). Com o avanço nas técnicas biométricas e a diminuição do custo dos dispositivos, a biometria vem deixando de intimidar e chegando a aplicações onde a comodidade é importante e a segurança não é um fator crítico.

No outro lado do espectro, os pesquisadores e empresas de biometria já sabem como tratar grandes bases de dados de biometria, permitindo aplicações que envolvam toda a população de um país, ou mesmo de um continente como no caso da União Européia, por exemplo (1,5,8).

O setor saúde é o segundo em ordem de uso da tecnologia biométrica. Isto se dá em consequência da transição do sistema de saúde baseado em papel para o meio eletrônico.

Isto ocorreu devido a recente disponibilidade do intercâmbio de imagens de diagnóstico e a redução de custos de armazenagem de dados. A digitalização dos dados dos pacientes aumentou a assistência médica, reduziu fraudes, reduziu erro médico e salvou vidas, mas a informação digitalizada está sujeita a uma nova categoria de risco: acesso não autorizado aos dados armazenados (8).

Como medida de segurança, muitos hospitais iniciaram a implantação de segurança biométrica como parte da sua rotina diária (8).

As aplicações diferem em diversos aspectos relevantes: como o indivíduo interage com o sistema? É supervisionado? Ele reivindica uma identidade antes? Qual a acurácia e o tempo de resposta demandados? O usuário é motivado a usar o sistema? E se ele se recusar? A biometria está protegendo algo precioso? Quais tecnologias não biométricas podem ser empregadas?

As aplicações também divergem de acordo com o papel dos indivíduos ao interagir com esses sistemas.

Numa empresa o indivíduo interage com o sistema biométrico como empregado, para bater o ponto ou acessar a rede de computadores da empresa, regulamentada pela portaria 1510 do Ministério do Trabalho (15).

Ao interagir com sistemas biométricos governamentais, o indivíduo o faz como cidadão, seja para emissão de documentos (certidão de casamento, carteira de motorista pagamento de tributos, etc) ou por motivos judiciais (5,8). O indivíduo também pode interagir com sistema biométricos como consumidor, normalmente quando está realizando compras de bens e serviços.

O papel do indivíduo no sistema biométrico determina as características desses sistemas. Somente sabendo o papel do indivíduo no sistema, pode-se discutir questões de direito, privacidade, etc. (1, 5,8).

Referências

- Fundamentos de biometria[1]

- Araujo MEC e Pasquali L Histórico dos processos de identificação. Capítulo 1.[2]

- Biometria e urna eletrônica[3]

- Kim M-G et al. A survey and proposed Framework on the soft biometrics technique for human identification in inteligente vídeo surveillance system. Journal of biomedicina and biotechnology, 2012.

- Lodge J. Freedom, security and justice: the thin end of the wedge for biometrics? Ann Ist Super Sanità 2007 vol. 43(1): 20-26

- Chiou S-Y. Secure method for biometric-based recognition with integrated cryptographic functions. Biomed research international 2013, article ID 623815, 12 pages.

- Biometria wikipedia. [4]

- Mordini E and Ottolani C. Body identification, biometrics and medicine: ethical and docial considerations. Ann Ist super Sanitá 2007 vol43(1):51-60.

- Choi D, Hoang T. Secure and privacy enhanced gait authenticatio on smarth phone. The scientific word jornal 2014, 1-8.

- História da papiloscopia[5]

- Instituto de identificação[6]

- Sufi F, Khalil I , Mahmood A. Compressed ECG Biometric: A Fast, Secured and Efficient Method for Identification of CVD Patient. J Med Syst (2011) 35:1349–1358.

- Egner A, Soceanu A, Moldoveanu F. Biometric Identity Management for Standard Mobile Medical Networks. 34th Annual International Conference of the IEEE EMBS, San Diego, California USA, 28 August - 1 September, 2012.

- Corby PM, et al. Using biometrics for participant identification in a research study: a case report. J Am Med Inform Assoc. 2006;13:233–235.